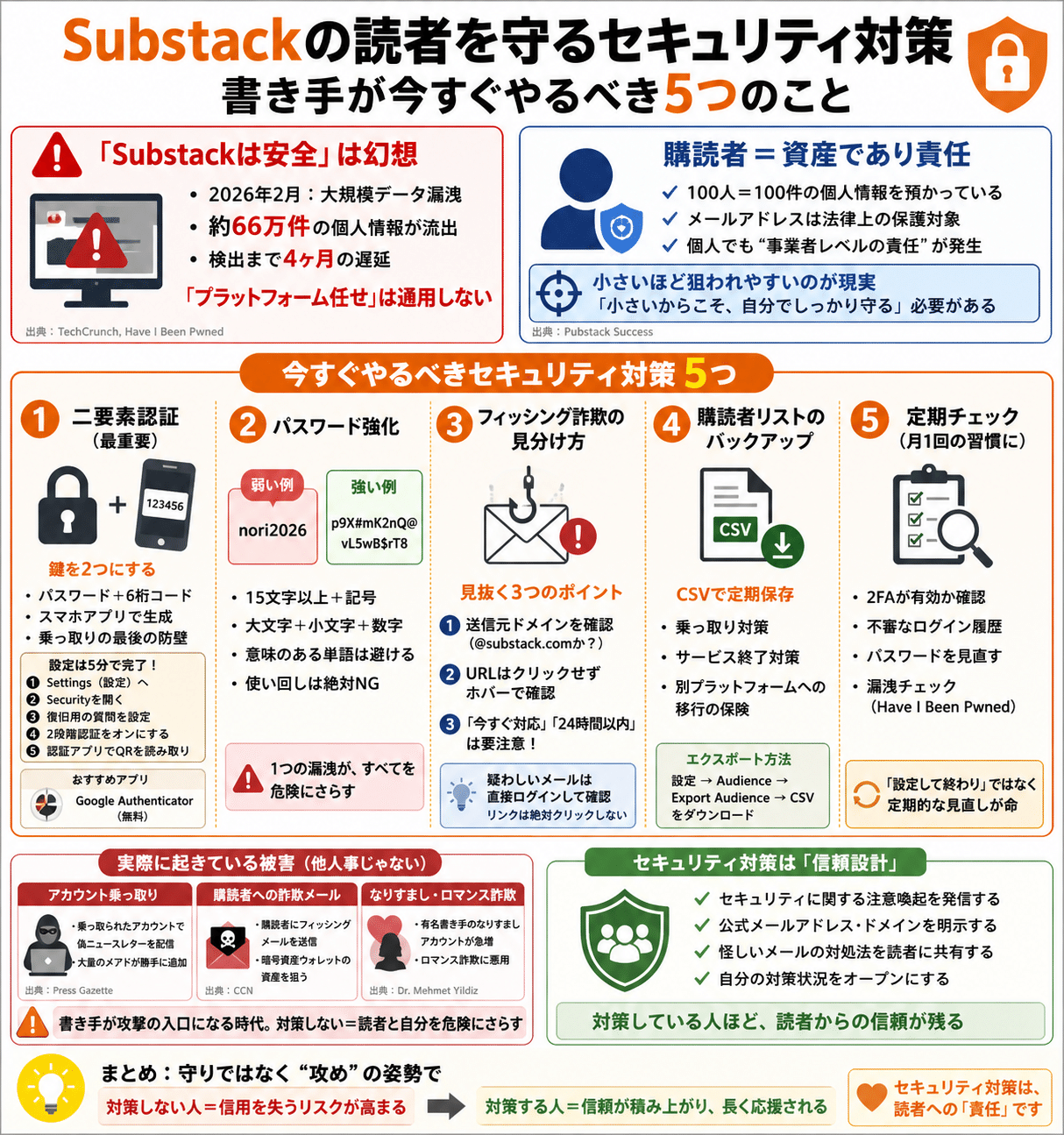

Substackの読者を守るセキュリティ対策

書き手が今すぐやるべき5つのこと

「Substackって安全なの?」

「セキュリティ対策って何をすればいい?」

Substackで発信するということは、購読者のメールアドレスを預かるということ。情報を守る責任は、書き手にあります。

最低限やるべきは、

二要素認証(指紋認証つきの鍵のような仕組み)

パスワード強化

フィッシング詐欺の見分け方

購読者リストの保管

定期的な見直し

の5つです。

【重要なお知らせ】

2026年2月、Substackで大規模なデータ漏洩事件が発覚しました。約66万件のメールアドレスや電話番号が流出した可能性があります。

詳細は記事内で解説しますが、「Substackだから安全」と油断できません。

この記事では、Substackで発信している人が今すぐやるべきセキュリティ対策を、専門用語を噛み砕きながら解説します。

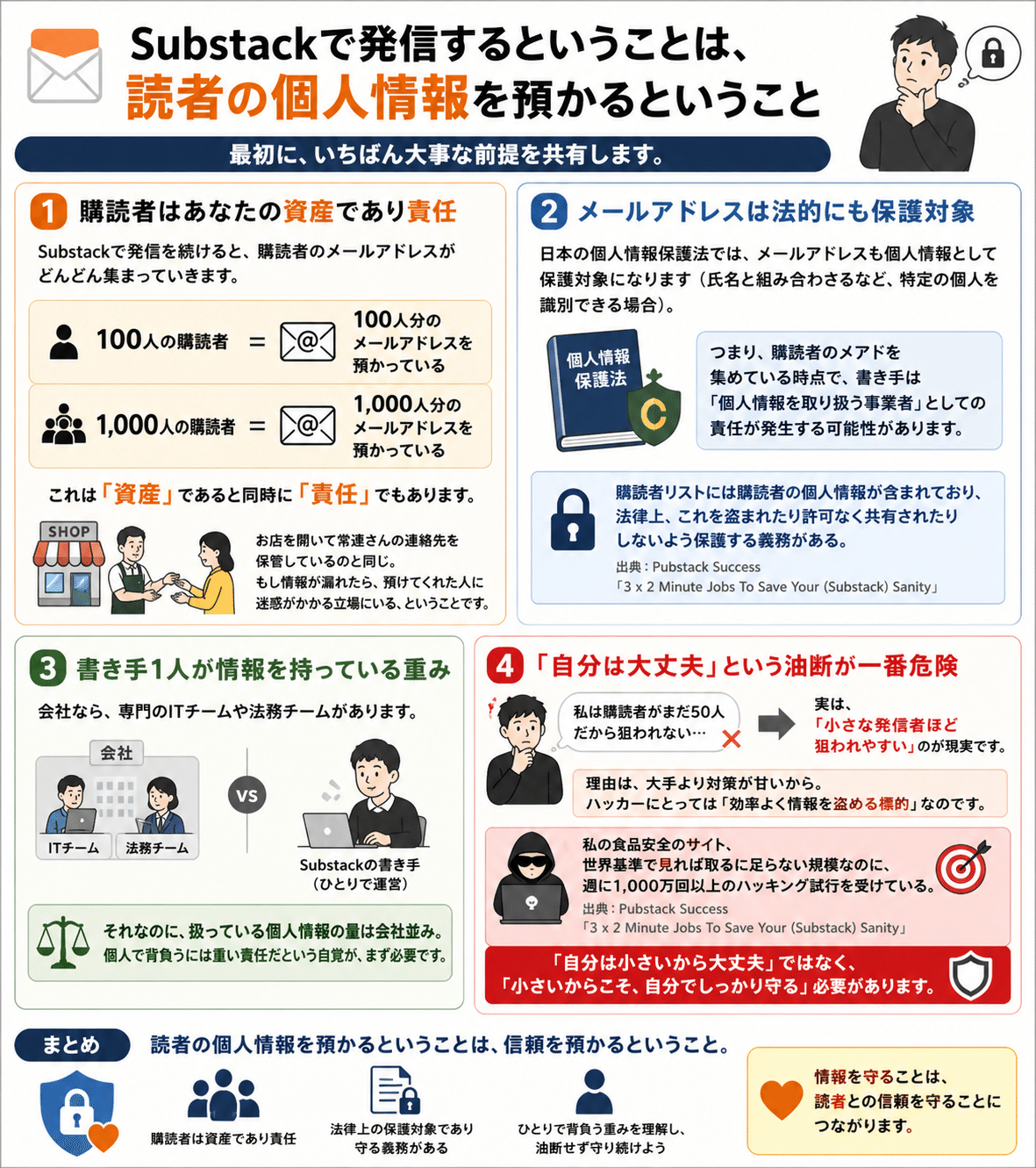

Substackで発信するということは、読者の個人情報を預かるということ

最初に、いちばん大事な前提を共有しますね。

購読者はあなたの資産であり責任

Substackで発信を続けると、購読者のメールアドレスがどんどん集まっていきます。

・100人の購読者 = 100人分のメールアドレスを預かっている

・1,000人の購読者 = 1,000人分のメールアドレスを預かっている

これは「資産」であると同時に、「責任」でもあります。

お店を開いて常連さんの連絡先を保管しているのと同じ。もし情報が漏れたら、預けてくれた人に迷惑がかかる立場にいる、ということです。

メールアドレスは法的にも保護対象

日本の個人情報保護法では、メールアドレスも個人情報として保護対象になります(氏名と組み合わさるなど、特定の個人を識別できる場合)。

つまり、購読者のメアドを集めている時点で、書き手は「個人情報を取り扱う事業者」としての責任が発生する可能性があります。

購読者リストには購読者の個人情報が含まれており、法律上、これを盗まれたり許可なく共有されたりしないよう保護する義務がある。

出典:Pubstack Success「3 x 2 Minute Jobs To Save Your (Substack) Sanity」

書き手1人が情報を持っている重み

会社なら、専門のITチームや法務チームがいます。でも、Substackの書き手は、多くの場合「ひとり」で運営しています。

それなのに、扱っている個人情報の量は会社並み。個人で背負うには重い責任だという自覚が、まず必要です。

「自分は大丈夫」という油断が一番危険

「私は購読者がまだ50人だから狙われない」と思っていませんか?

実は、「小さな発信者ほど狙われやすい」のが現実です。理由は、大手より対策が甘いから。ハッカーにとっては「効率よく情報を盗める標的」なのです。

私の食品安全のサイト、世界基準で見れば取るに足らない規模なのに、週に1,000万回以上のハッキング試行を受けている。

出典:Pubstack Success「3 x 2 Minute Jobs To Save Your (Substack) Sanity」

「自分は小さいから大丈夫」ではなく、「小さいからこそ、自分でしっかり守る」必要があります。

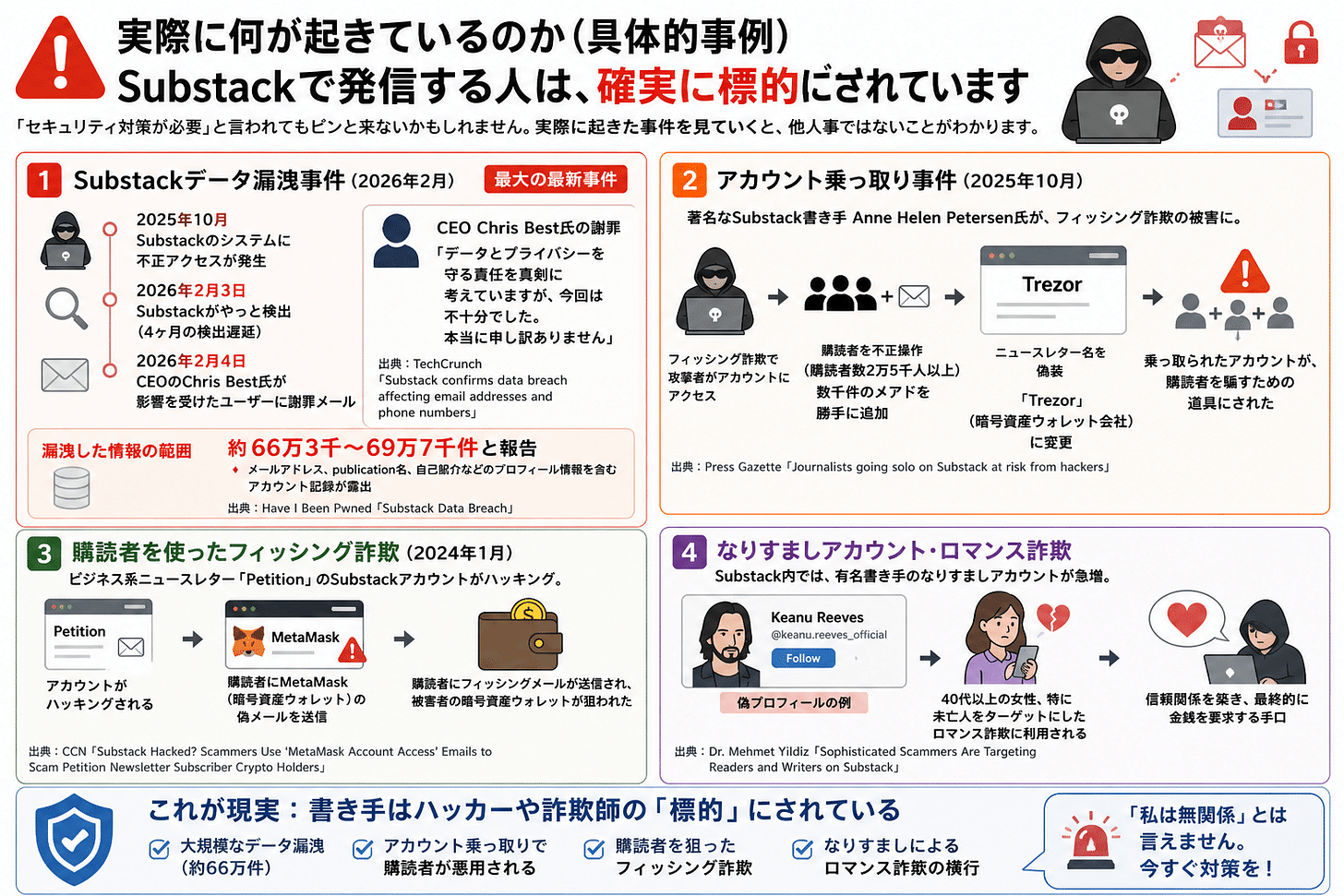

実際に何が起きているのか(具体的事例)

「セキュリティ対策が必要」と言われても、ピンと来ないかもしれません。実際に起きた事件を見ていくと、他人事ではないことがわかります。

Substackデータ漏洩事件(2026年2月)

これがいちばん大きな最新事件です。

2025年10月:Substackのシステムに不正アクセスが発生

2026年2月3日:Substackがやっと検出(4ヶ月の検出遅延)

2026年2月4日:CEOのChris Best氏が影響を受けたユーザーに謝罪メール

CEOのChris Best氏「データとプライバシーを守る責任を真剣に考えていますが、今回は不十分でした。本当に申し訳ありません」

出典:TechCrunch「Substack confirms data breach affecting email addresses and phone numbers」

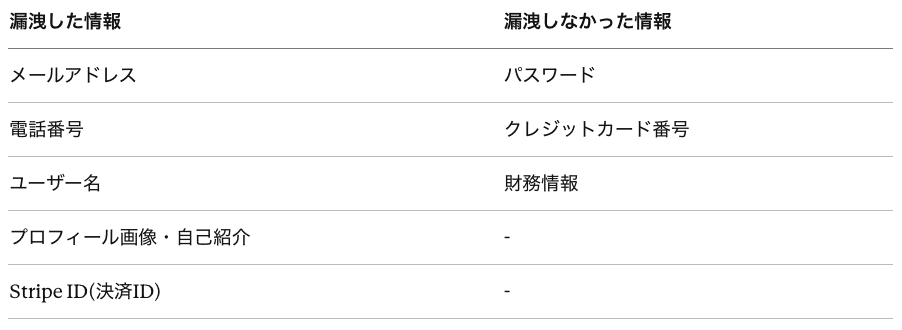

<漏洩した情報の範囲>

被害規模は、約66万3千〜69万7千件と報告されています。

2025年10月、Substackで発生したデータ漏洩は2026年2月に公になり、66万3千件のアカウント記録が露出(メールアドレス、publication名、自己紹介などのプロフィール情報を含む)

出典:Have I Been Pwned「Substack Data Breach」

アカウント乗っ取り事件(2025年10月)

著名なSubstack書き手であるAnne Helen Petersen氏が、フィッシング詐欺の被害に遭いました。

攻撃者はアカウントにアクセスし(購読者数2万5千人以上)、数千件のメアドを勝手に追加し、ニュースレターの名前を「Trezor(暗号資産ウォレット会社)」に変えて偽装した。

出典:Press Gazette「Journalists going solo on Substack at risk from hackers」

つまり、乗っ取られたアカウントが、購読者を騙すための道具にされたということです。

購読者を使ったフィッシング詐欺(2024年1月)

2024年1月、ビジネス系ニュースレター「Petition」のSubstackアカウントがハッキングされ、購読者にMetaMask(暗号資産ウォレット)の偽メールが送信される事件もありました。

購読者にフィッシングメールが送信され、被害者の暗号資産ウォレットが狙われた。

出典:CCN「Substack Hacked? Scammers Use ‘MetaMask Account Access’ Emails to Scam Petition Newsletter Subscriber Crypto Holders」

なりすましアカウント・ロマンス詐欺

Substack内では、有名書き手のなりすましアカウントが急増しています。

Keanu Reevesを名乗る偽プロフィールが複数存在する。40代以上の女性、特に未亡人をターゲットにしたロマンス詐欺に使われている。

出典:Dr. Mehmet Yildiz「Sophisticated Scammers Are Targeting Readers and Writers on Substack」

「書き手は標的にされている」という現実

ここまでの事例を見ると、Substackで発信する人は、確実にハッカーや詐欺師の標的にされているということがわかります。

「私は無関係」とは言えないですね。

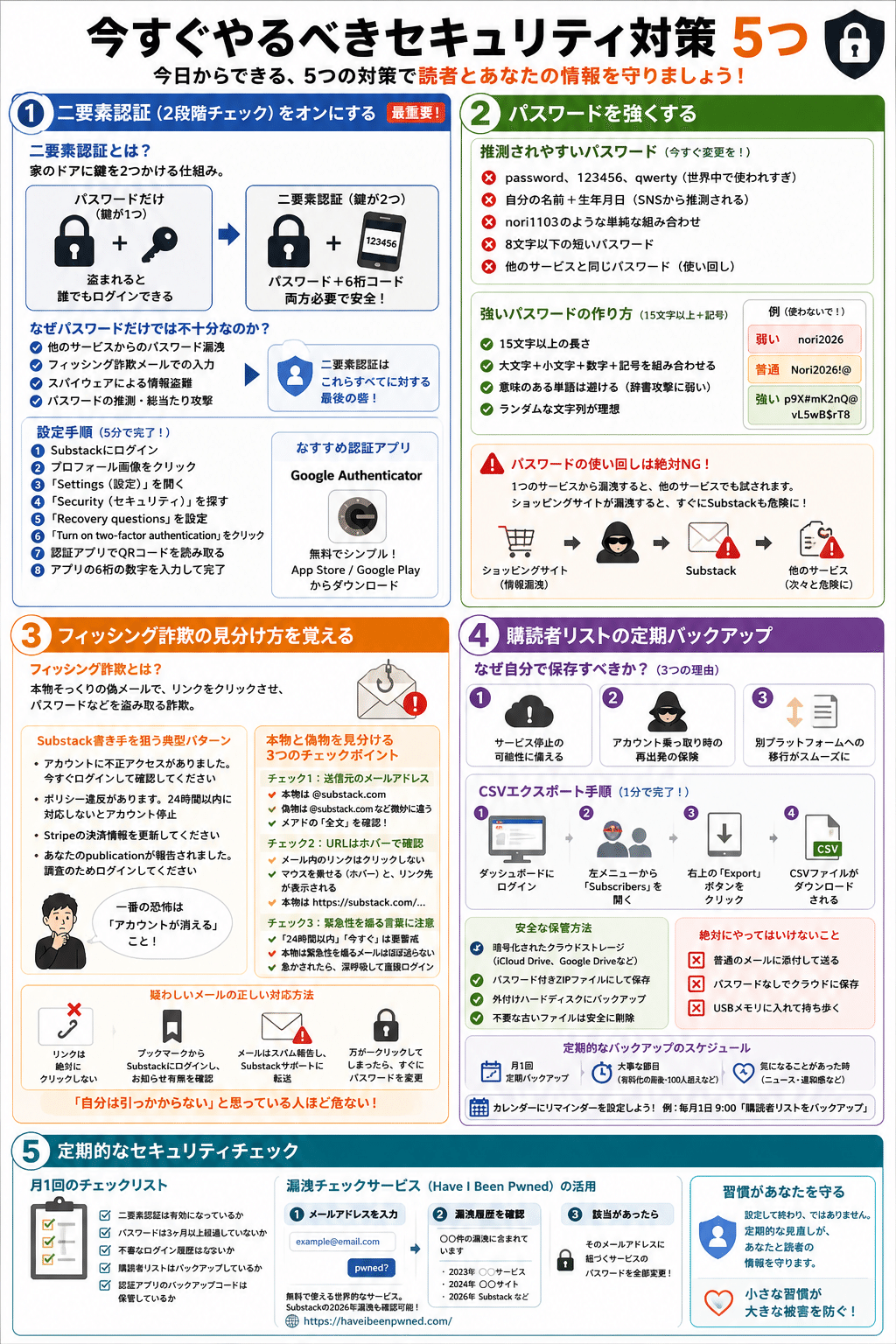

今すぐやるべきセキュリティ対策5つ

「具体的に何をすればいいの?」という疑問に答えていきます。

今日からできる、5つの対策です。

1. 二要素認証(2段階チェック)をオンにする

最重要です。絶対にやっておきましょう。

<二要素認証とは何か>

ひとことで言うと「家のドアに鍵を2つかける仕組み」です。

普通のパスワード認証は「鍵が1つ」の状態。鍵を盗まれたら、誰でも家に入れてしまいます。

二要素認証は、これに「もう1つの鍵」を追加します。具体的には、ログインするときに「パスワード」+「スマホアプリで生成される6桁の数字」の両方が必要になります。

スマホを盗まれていない限り、ハッカーがパスワードだけ知っていても、ログインできません。

<なぜパスワードだけでは不十分なのか>

「自分のパスワードは強いから大丈夫」と思っていませんか?

パスワードは、いろんな経路で漏れる可能性があります。

・別のサービスから漏洩したパスワードを使い回している

・フィッシング詐欺メールで自分から入力してしまった

・スパイウェア(秘密で情報を盗むプログラム)が入っていた

・パスワードを推測された

これらすべてに対して、二要素認証は最後の砦になります。

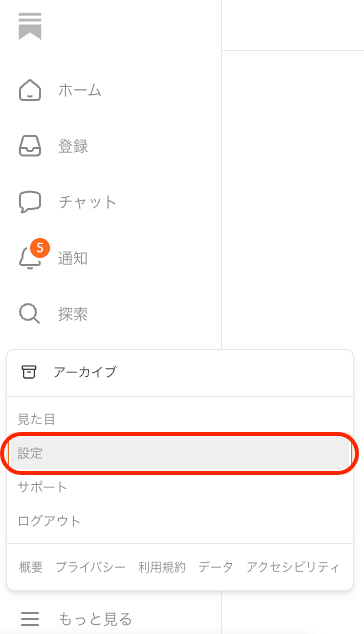

<設定手順【画面の場所と手順】>

設定方法はとってもシンプル。5分で終わります。

1:自分のプロフィール画像をクリック

2:「設定」を開く

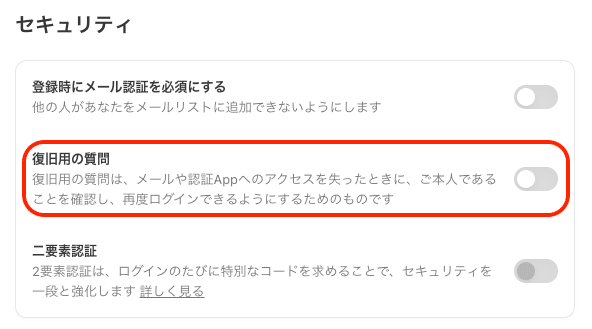

3:「Security(セキュリティ)」セクションを探す

「Recovery questions(復旧用の質問)」を設定する。

(ここを設定しないと、二要素認証の設定ができません)

4:次に「二要素認証」をクリック

スマホで認証アプリ(後述)のQRコードを読み取る

アプリに表示された6桁の数字を入力して完了

<認証アプリの選び方>

二要素認証で使うアプリは「認証アプリ」と呼ばれます。30秒ごとに新しい6桁の数字を生成してくれる、暗証番号生成装置のようなものです。

おすすめアプリは、「Google Authenticator」です。Googleが提供する定番アプリ。シンプルで使いやすいです。

無料で、App StoreまたはGoogle Playからダウンロードできます。

2. パスワードを強くする

二要素認証と並んで大事なのが、パスワードそのものの強さです。

<推測されやすいパスワードの典型例>

こんなパスワードを使っている人は、今すぐ変更してください。

・password、123456、qwerty(世界中で使われすぎ)

・自分の名前+生年月日(SNSから推測される)

・「nori1103」のような単純な組み合わせ

・8文字以下の短いパスワード

・他のサービスと同じパスワード(使い回し)

これらは、ハッカーが1秒以内に解読できる可能性があります。

<強いパスワードの作り方(15文字以上+記号)>

強いパスワードのルールは、シンプルです。

・15文字以上の長さ(短いほど解読されやすい)

・大文字+小文字+数字+記号を組み合わせる

・意味のある単語は避ける(辞書攻撃という手法に弱い)

・ランダムな文字列が理想

例(これは例なので使わないでください)

弱い:nori2026

普通:Nori2026!@

強い:p9X#mK2nQ@vL5wB$rT8

<パスワードの使い回しは絶対NG>

最も危険なのは、複数のサービスで同じパスワードを使い回すことです。

理由はシンプル。1つのサービスから漏洩したパスワードが、すぐに他のサービスでも試されるから。

たとえば、よく使うショッピングサイトから漏洩したら、その瞬間にSubstackも危険にさらされます。

3. フィッシング詐欺の見分け方を覚える

二要素認証とパスワードを強化しても、フィッシング詐欺には引っかかる可能性があります。

<フィッシング詐欺とは何か>

フィッシング詐欺とは、「本物そっくりに見せかけた、釣り(フィッシング)のメール」のこと。

「Substackから重要なお知らせ」のような件名で送られてきて、本物のSubstackと見分けがつかないようなデザインで作られたメールです。

リンクをクリックして、自分でパスワードを入力させようとします。

<Substack書き手を狙うフィッシング詐欺の典型パターン>

特に書き手が引っかかりやすい詐欺メールのパターンはこちら。

「アカウントに不正アクセスがありました。今すぐログインして確認してください」

「ポリシー違反があります。24時間以内に対応しないとアカウント停止」

「Stripeの決済情報を更新してください」

「あなたのpublicationが報告されました。調査のためログインしてください」

書き手にとっての最大の恐怖は「アカウントが消える」ことです。フィッシング詐欺はこの恐怖を巧妙に使ってきます。

<本物と偽物を見分ける3つのチェックポイント>

メールが本物かどうか確認するときは、この3つをチェックしましょう。

チェック1:送信元のメールアドレス

・本物は @substack.com のドメインから送られてくる

・偽物は @substak.com のように微妙に違うドメインを使う

・メアドの「全文」を確認すること(表示名だけでは判断できない)

チェック2:URLは絶対にホバーで確認

・メール内のリンクはクリックしない

・マウスを乗せる(ホバー)と、リンク先がブラウザ下部に表示される

・本物のSubstackは https://substack.com/... から始まる

チェック3:緊急性を煽る言葉に要注意

・「24時間以内」「今すぐ」「すぐに対応しないと」は要警戒

・本物は、緊急性を煽るメールはほとんど送らない

・急かされたら、深呼吸して、Substackに直接ログインして確認

<疑わしいメールの正しい対応方法>

疑わしいメールを受け取ったら、こう対応します。

絶対にリンクをクリックしない

ブックマークから直接Substackにログインして、お知らせ有無を確認

メールはスパムとして報告し、Substackサポートに転送

万が一クリックしてしまった場合は、すぐにパスワードを変更

「自分は引っかからない」と思っている人ほど危ない、と覚えておいてください。

4. 購読者リストの定期バックアップ

「Substackが万が一使えなくなったら…」を考えたことはありますか?

<なぜ購読者リストを自分で保存しておくべきか>

理由は3つあります。

1. Substackがサービス停止する可能性

今のSubstackは順調ですが、未来は誰にもわかりません。サービス停止やアカウント凍結のリスクはゼロではありません。

2. アカウント乗っ取り対策

万が一アカウントが乗っ取られて取り戻せなくても、購読者リストがあれば別のサービスで再出発できます。

3. 別のプラットフォームへの移行

将来「やっぱりnoteの方がいい」「自分のサーバーで運営したい」となったときも、購読者リストがあれば移行できます。

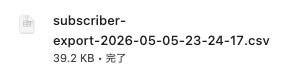

<Substackの「Subscribers」タブからCSVエクスポートする手順>

エクスポート(自分のパソコンに保存)する手順はシンプル。

1分で終わる作業です。

1:ダッシュボードにログイン

2:左メニューから「登録者」タブを開く

3:右上の3点リーダ →「Export(エクスポート)」ボタンをクリック

4:CSVファイル(エクセルで開ける形式)がダウンロードされる

<エクスポートしたファイルの安全な保管方法>

購読者のメアドが全件含まれてので、管理には細心の注意が必要です。

おすすめの保管方法

・暗号化されたクラウドストレージ(例:iCloud Drive、Google Drive)

・パスワード付きZIPファイルにして保存

・外付けハードディスクにバックアップ

・不要になった古いファイルは安全に削除

絶対にやってはいけないこと

・普通のメールに添付して自分宛に送る

・パスワードなしでクラウドに保存

・USBメモリに入れて持ち歩く

定期的なバックアップのスケジュール

月1回:定期的なバックアップ

大事な節目:有料化の前後・100人超えなど

気になることがあった時:ニュース・自分のアカウントの違和感など

スマホのカレンダーに「毎月1日:Substack購読者リストをバックアップ」とリマインダーを設定しておくと、忘れなくなります。

5. 定期的なセキュリティチェック

設定して終わり、ではありません。定期的に見直す習慣が大切です。

<月1回のチェックリスト>

月に1回、こんなチェックをしましょう。

[ ] 二要素認証は有効になっているか

[ ] パスワードは3ヶ月以上経過していないか

[ ] 不審なログイン履歴はないか

[ ] 購読者リストはバックアップしているか

[ ] 認証アプリのバックアップコードは保管しているか

これだけで、セキュリティ意識が大きく変わります。

<漏洩チェックサービス(Have I Been Pwned)の活用>

「Have I Been Pwned(ハブ・アイ・ビーン・パウンド)」は、世界中のデータ漏洩事件に巻き込まれていないか調べられる無料サービスです。

自分のメールアドレスを入力すると、過去のどんな漏洩事件で使われたメアドが流出したかを一覧で見られます。Substackの2026年漏洩事件のデータも、ここで確認できます。

該当があったら、そのメアドに紐づくサービスのパスワードを全部変えるのが基本対応です。

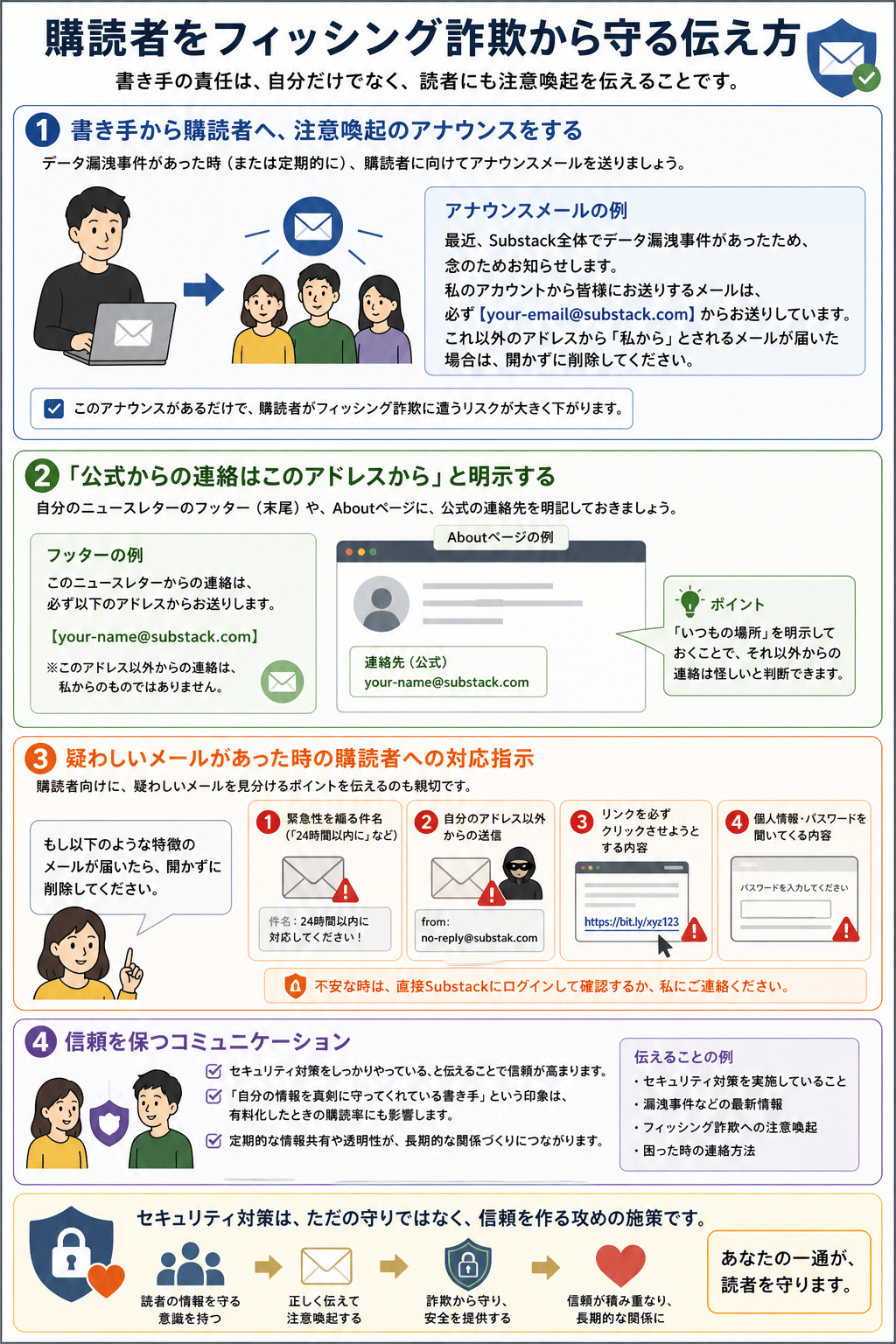

購読者をフィッシング詐欺から守る伝え方

書き手の責任は、自分のセキュリティだけではありません。購読者にも、注意喚起を伝える役割があります。

書き手から購読者へ、注意喚起のアナウンスをする

データ漏洩事件があった時(または定期的に)、購読者に向けてアナウンスメールを送りましょう。

例

「最近、Substack全体でデータ漏洩事件があったため、念のためお知らせします。私のアカウントから皆様にお送りするメールは、必ず[your-email@substack.com]からお送りしています。これ以外のアドレスから「私から」とされるメールが届いた場合は、開かずに削除してください」

このアナウンスがあるだけで、購読者がフィッシング詐欺に遭うリスクが大きく下がります。

「公式からの連絡はこのアドレスから」と明示する

自分のニュースレターのフッター(末尾)や、Aboutページに、公式の連絡先を明記しておきましょう。

このニュースレターからの連絡は、必ず以下のアドレスからお送りします。 [your-name@substack.com]

「いつもの場所」を明示しておくことで、それ以外からの連絡は怪しいと判断できます。

疑わしいメールがあった時の購読者への対応指示

購読者向けに、疑わしいメールを見分けるポイントを伝えるのも親切です。

「もし以下のような特徴のメールが届いたら、開かずに削除してください」と前置きして、こんなチェックポイントを共有↓

緊急性を煽る件名(「24時間以内に」など)

自分のアドレス以外からの送信

リンクを必ずクリックさせようとする内容

個人情報・パスワードを聞いてくる内容

信頼を保つコミュニケーション

セキュリティ対策をしっかりやっている、というメッセージは、購読者の信頼を高めます。

「自分の情報を真剣に守ってくれている書き手」という印象は、有料化したときの購読率にも影響します。

セキュリティ対策は、ただの守りではなく、信頼を作る攻めの施策でもあります。

よくある質問(FAQ)

無料publicationでも二要素認証は必要?

必要です。有料化していなくても、購読者のメアドは個人情報。漏洩した場合の責任は変わりません。

Substackの公式メールはどのアドレスから来る?

公式メールは基本的に @substack.com ドメインから送られてきます。

たとえば、no-reply@substack.com、team@substack.com など。それ以外のドメインから「Substackから」とされるメールが届いたら、ほぼ間違いなくフィッシング詐欺です。

メアドが流出したらすぐに分かる方法はある?

完璧な方法はありませんが、Have I Been Pwnedで定期的にチェックする習慣をつけるのがおすすめです。

「Notify me」機能を使えば、自分のメアドが新しい漏洩事件で見つかった時に自動通知を受け取れます。

Substackのセキュリティに不安があるけど、どうすればいい?

不安が強い場合は、こんな選択肢があります。

自分でコントロールできるプラットフォームへの移行(WordPress + メルマガサービスなど)

複数のサービスを併用(Substackとnoteの両方など)

購読者リストのバックアップを徹底(プラットフォーム依存を最小化)

100%安全なサービスはないので、「リスクを認識した上で使う」のが現実的なアプローチです。

まとめ|「セキュリティ=読者への愛情」

Substackのセキュリティ対策について、もう一度ポイントを整理します。

セキュリティ対策は、地味で目立たない作業です。でも、読者を大切に思う気持ちの表れでもあります。

地道に信頼を積み上げるのが、長く愛されるニュースレターの本質。セキュリティ=読者への愛情だと思って、できることから始めてみましょう。

まずは今日、二要素認証をオンにすることが、最初の一歩です。

最後まで読んでくださり、ありがとうございました!

本記事の数値や事件情報は2026年4月時点で確認できた内容をもとにしています。Substackの仕様や最新情報は、各出典元でご確認ください。

substack?触ったことないし、よく分からない…という方はこちらのBrain教材がめっちゃおすすめです。

Substackの教科書 〜note・Xの次に、自分のメディアと読者リストを育てる完全ガイド〜

まだ何もわかってない状態でも、ゼロから始められます。

ビジネス書1冊買うよりも、お得なので、ぜひお買い求めくださいね。

<コミュニティでの活動や運営に興味がある人向け>